Sitat av

fbt

Det ligger jo også fungerende oppsett som Truunde har lagt ut for egderouter her inne på tråden, slik at FMG kan tas helt vekk.

Takk for tips. Det hakker fortsatt med alt utstyr frakoblet switchen bortsett fra Q22.

Har også fått god hjelp av @Olstig mtp mulig oppsett for EdgeRouter X. Jeg ser nå at ER-X SFP kanskje kan bli litt svak på en 500/500 linje. Jeg har som sagt EdgeRouter 6P i dag. Denne har som kjent ikke hardware switch men ellers grei mtp power. Litt dumt å måtte kjøpe en ny ER-12 til 2500kr hvis det er mulig å få til et oppsett som fungerer med ER-6P.

Er det en dårlig løsning å bruke ER-6P som router og så ha Unifi8P switcher under? Eneste forskjell fra oppsettet med ER-X-SFP blir vel at jeg har Switch under ER-6P som øker antall porter ut mot nettverket - istedenfor at jeg får flere porter tilgjengelige direkte i ER-X-SFP?

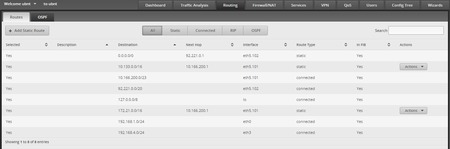

Det er kanskje vanskeligere å få til routingen? Legger ved running config på EdgeRouteren slik det er i dag - kanskje noe her som tilsier at det skulle hakke? Hvis det ikke er mulig å få til så får jeg handle en ER12 og sette fiberen rett i den.

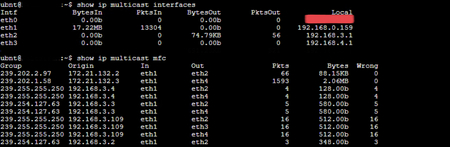

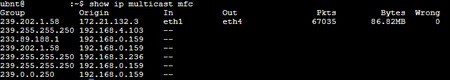

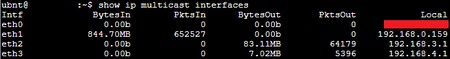

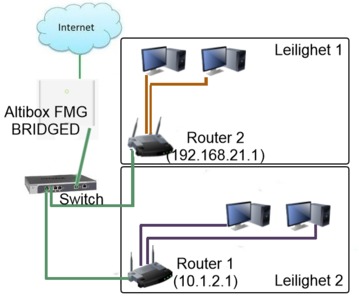

ER-6P er koblet som følger med FMG i bridge mode:

ETH0 - FMG port 3 (Internet)

ETH1 - FMG port 1 (IPTV)

ETH2 - LAN1 (Mitt private LAN)

ETH3 - LAN2 (Hybel i kjelleren)

ETH4 - Ikke i bruk

ETH5 - Ikke i bruk

Tanken med firewall reglene er å isolere LAN1 fra LAN2 men fortsatt ha mulighet for IPTV og litt switch config/Unifi. Jeg antar det er mye rot i firewall da jeg ikke har god kunnskap på dette.

Her er config: